5 cosas a tener en cuenta al investigar delitos relacionados con criptomonedas

¿Quiere saber si su investigación involucra criptomonedas? Busque estas banderas rojas.

Según el Departamento del Tesoro de EE. UU., desde 2013 ha habido una disminución constante en el número de confiscaciones de efectivo en grandes cantidades notificadas por agencias en todo el país. Esto podría indicar un mayor uso de criptomonedas por parte de los delincuentes en lugar del efectivo. La falta de confiscaciones de efectivo para actividades conocidas de uso intensivo de efectivo debería ser una señal de alerta automática para los investigadores a medida que los delincuentes comienzan a depender más del uso de criptomonedas para ofuscar y mover fondos.

Sin embargo, los investigadores que no están familiarizados con lo que deben buscar pueden pasar por alto los signos del uso de criptomonedas. Aquí hay cinco señales clave que pueden indicar que la criptomoneda se está utilizando para ocultar el intercambio de fondos entre criminales.

1. Teléfonos y computadoras

Revisar teléfonos y computadoras para ver si hay aplicaciones y marcadores relacionados con las criptomonedas. Estos podrían ser monederos de software o intercambios de criptomonedas a los que acceden a través de sus dispositivos.

Las computadoras viejas, desconectadas y aparentemente no funcionales podrían contener las claves privadas de los monederos de criptomonedas.

Estos dispositivos deben evaluarse para lo siguiente:

Figura 1: Aquí se enumeran algunas aplicaciones de cifrado populares disponibles para descargar desde la Apple App Store.

Monederos móviles

Muchos monederos móviles son compatibles con dispositivos Android e iOS, incluidos iPads y otras tablets. Los ejemplos incluyen, pero no se limitan a:

Intercambios:

- Abra

- Binance

- BitPay

- Blockchain Wallet

- CashApp

- io

- Circle

- Coinbase

- com

- Gemini

- Huobi

- Paxful

- Remitano

- Uphold

- Changelly

- Shapeshift

Monederos privados:

- Atomic Wallet

- BRD

- Exodus

- Ledger Live

- LiteWallet (solo Litecoin)

- Metal Pay

- MyMonero (solo Monero)

- Trust

- ZenGo

Buscadores de cajeros automáticos de Bitcoin:

- CoinATMRadar

- LibertyX

Los monederos móviles se pueden encontrar buscando a través de las aplicaciones de una persona o en la barra de búsqueda. Una búsqueda de “cripto” o “Bitcoin” a menudo puede revelar aplicaciones asociadas disponibles en el dispositivo móvil de un usuario.

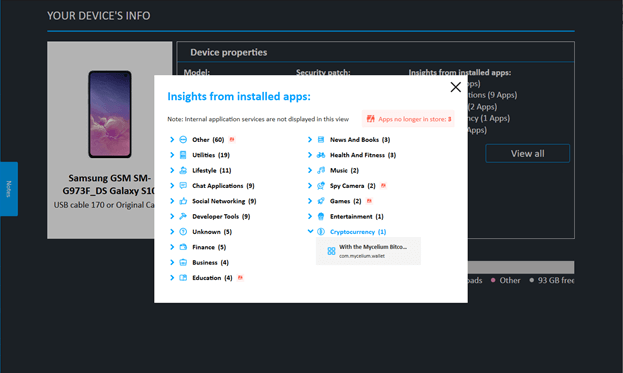

Cellebrite UFED, Cellebrite Physical Analyzer y Cellebrite Responder pueden ayudarlo a detectar aplicaciones de criptomonedas que están instaladas en el dispositivo móvil mucho más rápido, utilizando la función “información de las aplicaciones instaladas”. Antes de realizar el análisis del dispositivo móvil o mientras revisa los datos extraídos con Physical Analyzer, verifique la lista de aplicaciones instaladas y busque la categoría “criptomoneda”.

Figura 2: Cellebrite Physical Analyzer es una fuerte herramienta que puede revelar información de las aplicaciones instaladas.

Monederos web

Se debe acceder a los monederos web a través de un navegador web como Chrome, Safari o Brave. Pueden estar alojados o no alojados en función de las necesidades y preferencias de seguridad del usuario. Los monederos web también se pueden encontrar mirando a través de las pestañas abiertas en el navegador, marcadores, historial de búsqueda o incluso contraseñas guardadas de una persona. Muchos de los monederos móviles mencionados anteriormente también tienen monederos web correspondientes.

Monederos de escritorio

Los monederos de escritorio están disponibles como aplicaciones descargables que se pueden ejecutar en una computadora en lugar de a través de un navegador web. Estos monederos se pueden instalar en sistemas operativos como Mac, Windows y Linux. A continuación se muestran algunos de los monederos de escritorio más comunes según lo indicado por https://coinswitch.co/news/desktop-wallet.

- Electrum

- Exodus

- Guarda

- Jaxx

- Armory

- Green Address

- MultiBit HD

- Bitcoin Core

- CoPay

- Wasabi

2. Basura de bolsillo

La “basura de bolsillo” o cualquier otro documento o papel encontrado debe evaluarse para obtener listas de palabras aparentemente aleatorias, por lo general 12, pero algunos monederos pueden admitir frases iniciales de hasta 33 palabras. Si se usan en el orden correcto, estas palabras podrían usarse para recuperar un monedero criptográfico.

Figura 3: Las “semillas de recuperación” también se pueden ocultar dentro de libros, agendas y notas no relacionadas, o a simple vista como listas claras o copias de seguridad metálicas.

Fuente: https://wiki.trezor.io/User_manual:Filling_out_your_recovery_card

Figura 4: Este es un ejemplo de una semilla de recuperación para un monedero de acero para semillas.[i]

Figura 5: Semilla de recuperación escrita escondida en una agenda o planificador diario. [ii]

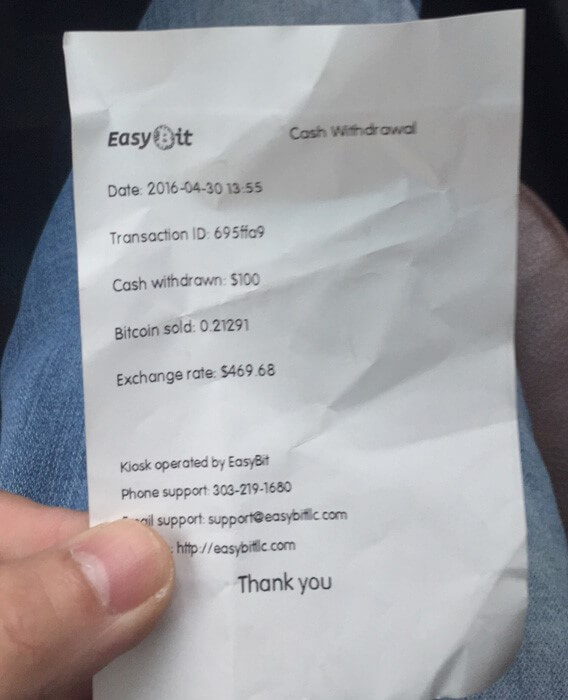

La basura de bolsillo también debe evaluarse para los recibos de los cajeros automáticos de Bitcoin. Si bien muchos recibos BATM dirán “Bitcoin” o algún derivado de “bit” del mismo, algunos recibos de cajeros automáticos de Bitcoin son menos llamativos que otros. En casos más discretos, frases como “saldo del libro de cuentas” pueden indicarle el uso de criptografía.

Figura 6: La basura de bolsillo debe examinarse cuidadosamente en busca de pruebas como este recibo de cajero automático EasyBit Bitcoin.[iii]

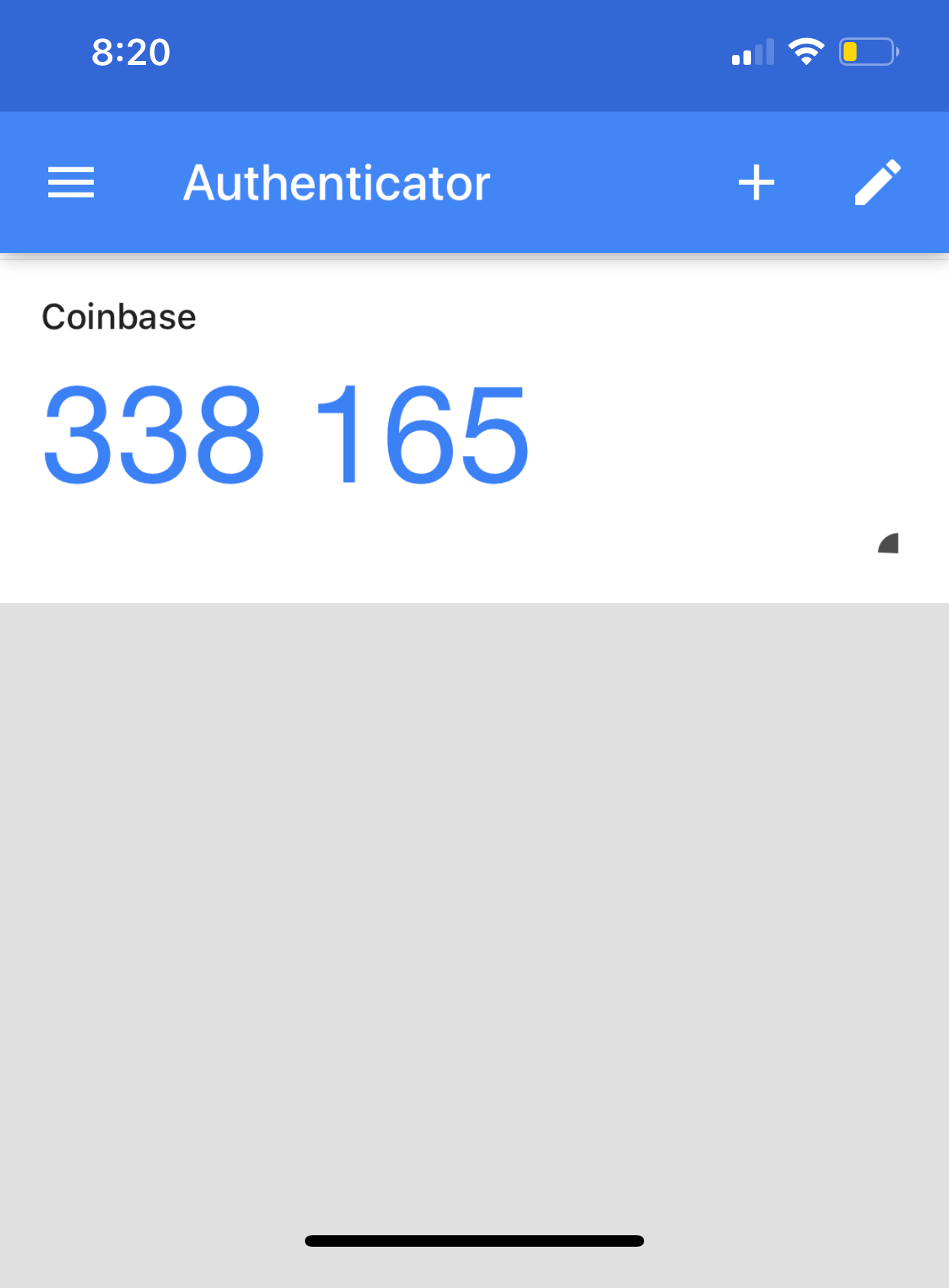

3. Aplicaciones de autenticación

La autenticación de dos factores es una práctica común para proteger las cuentas de usuario en los intercambios de criptomonedas. Mirar a través de aplicaciones de autenticación puede revelar vínculos con intercambios específicos.

Figura 7: Los códigos de autenticación de Google como este pueden indicar una asociación con el intercambio de criptomonedas Coinbase.

4. Fotos y capturas de pantalla

Mirar las fotos de un sospechoso puede revelar información valiosa, como semillas de recuperación, transacciones específicas o servicios de monedero e intercambio utilizados.

Figura 8: Estas capturas de pantalla muestran una transacción BTC enviada a través de la aplicación BRD.

5. Monederos de hardware

Los monederos de hardware vienen en todas las formas y tamaños, y algunos incluso parecen simples unidades USB.

Figura 9: A continuación, se muestran algunas variaciones de monederos de hardware que se utilizan comúnmente. [iv]

Lista de monederos de hardware comunes

La siguiente lista consta de monederos de hardware comunes que los investigadores pueden encontrar:

|

Marca |

Modelo |

Link |

|

Archos |

Safe-T Mini |

https://shop.archos.com/fr/hardware-wallet/588-archos-safe-t-mini.html |

|

Archos |

Safe-T Touch |

https://shop.archos.com/us/hardware-wallet/719-archos-safe-t-touch-0690590037359.html |

|

BC Vault |

One |

|

|

Bitfi |

||

|

Bitlox |

||

|

Cobo |

Vault Essential |

|

|

Cobo |

Vault Pro |

|

|

Cobo |

Vault Ultimate |

|

|

Coinkite |

ColdcardMk3 |

|

|

Coinkite |

Opendime |

|

|

Cool Wallet |

S |

|

|

D’CENT |

Monedero biométrico |

https://dcentwallet.com/Shop/detail/b15125cd52814be19a3f0edf54c8bc17 |

|

Ellipal |

Titan |

|

|

Elliptic Secure |

MIRkey |

|

|

Elliptic Secure |

eHSM |

|

|

Hash Wallet |

||

|

KeepKey |

Monedero de hardware |

|

|

Keevo |

Modelo 1 |

https://www.keevowallet.com/collections/choose-your-keevo-wallet |

|

KeyCard |

||

|

Ledger |

Blockchain Lockbox |

|

|

Ledger |

Nano X |

|

|

Ledger |

Nano S |

|

|

Ledger |

Blue |

https://shop.ledger.com/products/ledger-blue?r=5c71&path=/products/ledger-blue&tracker=FINDERGX |

|

Ledger |

Blockstream Nano S |

https://store.blockstream.com/product/blockstream-ledger-nano-s/ |

|

Ngrave |

Zero |

|

|

SafePal |

S1 |

https://shop.safepal.io/products/safepal-hardware-wallet-s1-bitcoin-wallet |

|

Secalot |

Dongle |

|

|

SecuX |

V20 |

|

|

SecuX |

W20 |

|

|

SecuX |

W10 |

|

|

Shift Crypto |

BitBox02 edición solo para Bitcoin |

https://shiftcrypto.shop/en/products/bitbox02-bitcoin-only-edition-4/ |

|

Shift Crypto |

BitBox02 Multi edición |

https://shiftcrypto.shop/en/products/bitbox02-multi-edition-2/ |

|

Trezor |

Model T |

|

|

Trezor |

One |

|

|

Trezor |

Gray Corazon Titanium |

|

|

Trezor |

Gray Corazon Stealth |

|

|

Trezor |

Gray Corazon Gold |

|

|

XZEN |

Wallet |

|

En una encuesta dentro de un seminario web reciente, el 56 % de los asistentes indicó no haber encontrado criptomonedas con demasiada frecuencia en sus investigaciones. La primicia es, como el viejo dicho “no tienes conocimiento de aquellas cosas que no conoces “. Hemos visto numerosos casos en los que los investigadores pasaron por alto inadvertidamente una larga serie de caracteres notables encontrados en un dispositivo (también conocido como dirección de bitcoin) o una lista de deletreo o de ortografía de un niño anotada en un lado de un cuaderno (también conocida como lista de semillas).

Sea usted un investigador de criptografía recientemente en el cargo o un analista forense digital que busca ser proactivo, consulte nuestro reciente seminario web para aprender cómo las capacidades de investigación de criptomonedas se integran con su entorno general de inteligencia digital (DI).

[i] Retrieved September 23, 2020 from: https://blog.trezor.io/steel-bundle-trezor-one-cryptosteel-e02cadaeb4dc

[ii] Retrieved September 23, 2020 from: https://www.justice.gov/usao-or/page/file/1232626/download

[iii] Retrieved September 23, 2020 from: https://coinatmradar.com/blog/using-a-bitcoin-atm-satoshi1-machine-at-vape-dynamiks-in-athens-ga/

[iv] Retrieved September 23, 2020 from: https://www.reddit.com/r/Bitcoin/comments/80m8dy/just_a_quick_sizeform_factor_comparison_of_4/