Les 4 étapes pour atteindre la confidentialité des données en police numérique

C’est aujourd’hui la journée mondiale de la protection des données (en Europe, journée européenne de la protection des données). Cette journée a été initiée en 2007 pour susciter une prise de conscience et promouvoir les meilleures pratiques pour la préservation de la vie privée et la protection des données.

Alors que les services de police continuent d’évoluer dans un environnement numérique très évolutif, nombre d’entre eux transforment leur manière de travailler et ont recours à des plateformes bien plus robustes pour assurer la gestion des données dans l’ensemble du flux d’enquête.

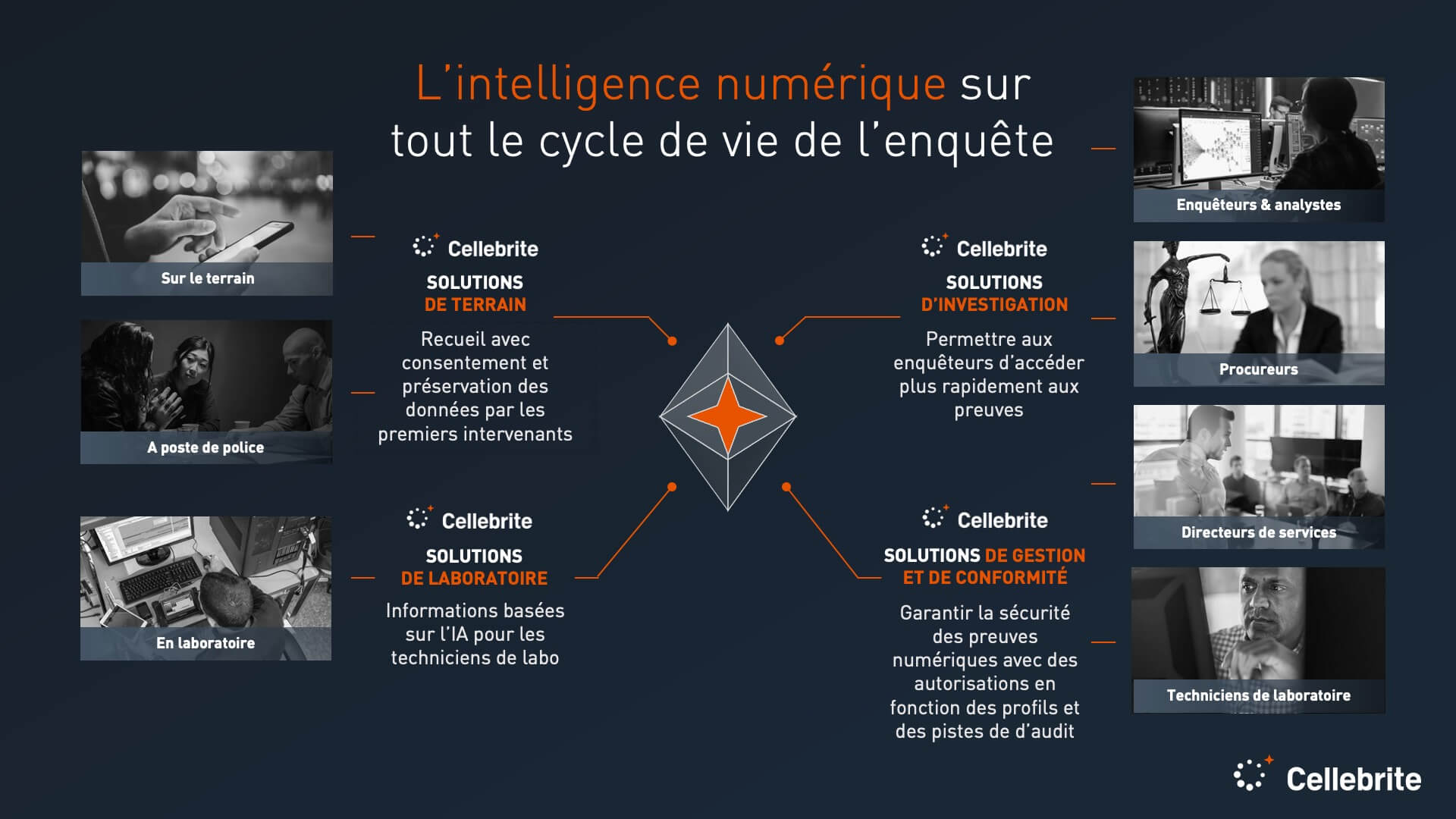

L’intelligence numérique, ce sont les données recueillies et préservées en provenance de différentes sources (smartphones, ordinateurs, cloud, etc.) et le processus par lequel les services de police recueillent, examinent, analysent, gèrent et obtiennent des informations à partir de ces données, pour mener leurs enquêtes plus efficacement. L’intelligence numérique est devenue la force motrice derrière les efforts d’investigation des services de police numérique moderne.

Gagner la confiance du public grâce aux meilleures pratiques en matière de gestion et sécurité des données.

En utilisant des solutions de haute technologie, cependant, les forces de l’ordre ont ouvert la porte aux critiques de la part des citoyens. L’absence de compréhension du grand public quant à la manière dont les données critiques sont utilisées pour maintenir la sécurité publique a conduit certaines personnes à se demander si leur vie privée n’était pas violée.

Fixer des normes qui exposent clairement la manière dont les technologies sont utilisées dans le contexte des enquêtes et faire prendre conscience aux citoyens des garanties en place pour protéger leur vie privée, cela permet aux services de police de faire leur travail plus efficacement. Les forces de l’ordre peuvent commencer à résoudre ces problèmes de deux manières : La première étape consiste à reconnaître là où se trouve la rupture avec le public.

Étape nº1 : faire face au défi de la confidentialité

Comme le met très bien en évidence un récent livre blanc intitulé Police 2025 publié par IDC et Cellebrite : « alors que le développement technologique continue de devancer le cadre réglementaire – l’intelligence artificielle et la reconnaissance faciale sont de bons exemples – il y a des appels pressants lancés à la fois par des fournisseurs de technologies, des défenseurs de la vie privée et des services de police pour encadrer les environnements législatifs, politiques et éthiques afin d’orienter de façon proactive et sérieuse le déploiement des technologies. »

Le «techlash». Nombreux sont ceux qui considèrent les technologies numériques avec un grand scepticisme.Pour de nombreuses personnes, l’intelligence artificielle est un épouvantail technologique, une boîte noire destinée à révéler tout ce qui les concerne à tout le monde. L’apprentissage automatique est également considéré comme un outil qui, en utilisant des algorithmes pour faire avancer la prise de décision, peut intrinsèquement être biaisé.

Le rapport du sommet de l’IACP, intitulé « Going Dark », brosse une image saisissante de ce problème. « Néanmoins, les nouvelles technologies et stratégies développées pour améliorer la sécurité des réseaux peuvent également empêcher les forces de l’ordre et la justice d’exécuter des décisions de justice pour enquêter sur des actes criminels ou terroristes ou pour sécuriser des preuves électroniques.

En raison de l’approbation quasi générale de l’utilisation de technologies de chiffrement fort (entre autres) pour sécuriser les téléphones mobiles, les emails, messages texte et autres communications et transactions en ligne, de récentes initiatives de développement et déploiement d’outils de chiffrement sophistiqués destinés à protéger la vie privée des clients ont créé des obstacles empêchant de respecter les décisions de justice donnant accès aux preuves numériques. »

Cela soulève d’importantes questions quant à l’utilisation éthique et légale de l’intelligence et de la technologie numérique, auxquelles il faut répondre.

Pour surmonter ces objections et rétablir la confiance de la population, les services de police doivent avoir un ensemble rigide de procédures opérationnelles normalisées en place décrivant exactement comment ces solutions numériques avancées doivent être utilisées au cours des enquêtes. Comment les données vont-elles être recueillies, gérées, stockées ? Et surtout, comment vont-elles rester sécurisées pour que la protection de la vie privée soit absolument garantie ?

Étape nº2 : établir des normes pour la protection et la sécurité des données dans le cadre de la police numérique

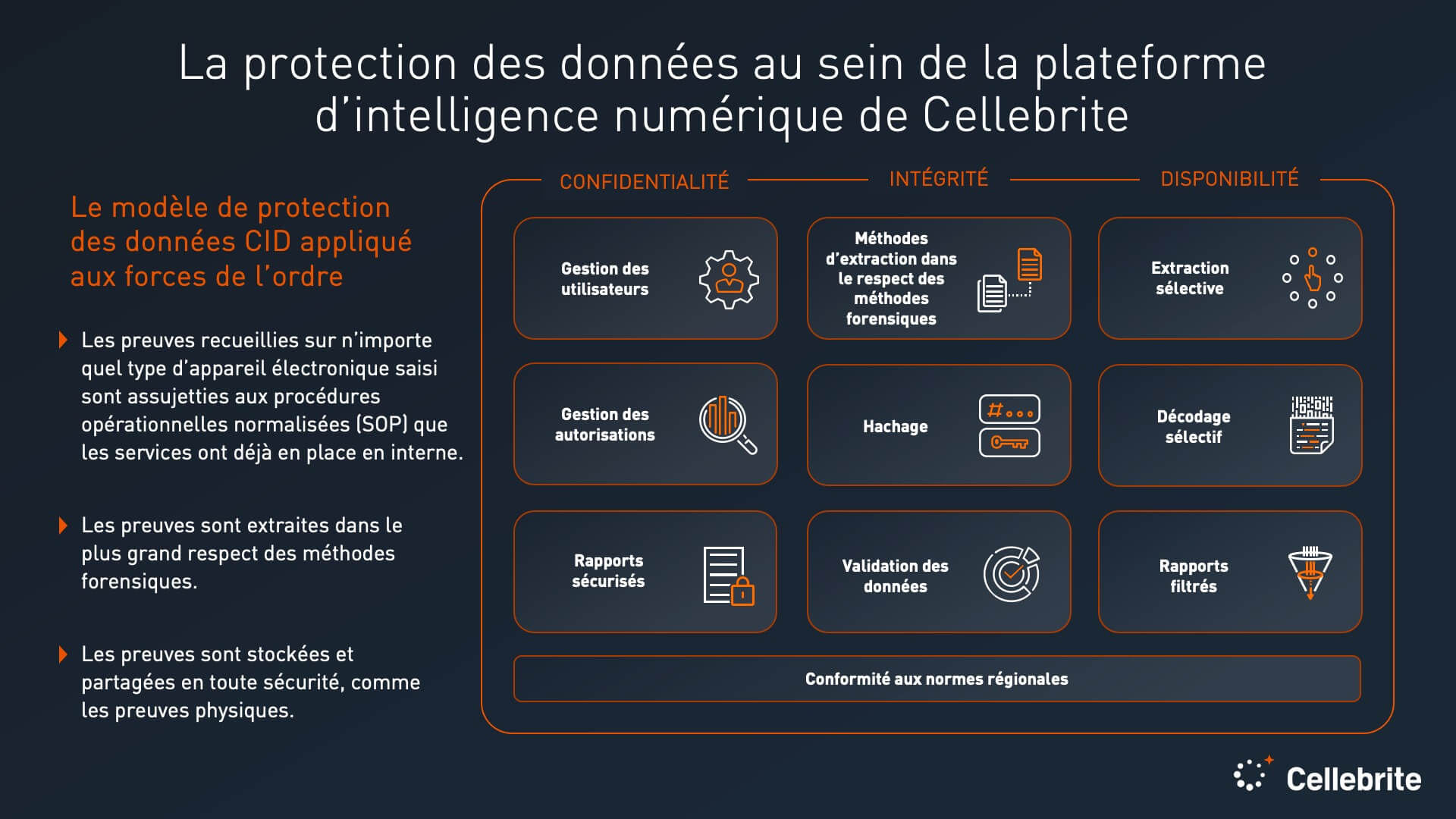

Un article publié récemment par F5 Labs résume les raisons pour lesquelles le fait d’établir des normes pour la confidentialité, l’intégrité et la disponibilité (acronyme CIA en anglais) est essentiel au maintien des enquêtes dans le respect des limites légales, tout en fournissant également une feuille de route visant à assurer le respect de la vie privée. Voici comment fonctionnent ces meilleures pratiques.

Confidentialité

Promouvoir la confidentialité consiste à garder les données confidentielles. Tout comme les données relatives aux cartes de crédit sont tenues secrètes dans le monde des affaires, les données relatives aux enquêtes doivent également être sacro-saintes. Les services de police peuvent s’en assurer en ne permettant l’accès à certaines données qu’aux personnes autorisées, pour que les bonnes personnes voient les bonnes informations au bon moment pendant l’enquête.

Toute personne n’ayant pas cette autorisation doit se voir interdire l’accès aux données. La confidentialité peut bien sûr être compromise, soit de manière illicite par le biais de cyberattaques visant à obtenir l’accès ou de manière accidentelle par suite d’une erreur humaine. Il est par conséquent primordial que les services de police aient des contre-mesures très strictes en place (contrôles d’accès rigoureux, protocoles d’authentification à mots multiples, formations adéquates pour tout le personnel impliqué dans le processus d’investigation numérique) afin de garantir la protection des données.

Intégrité

Dans le monde de la police numérique, on entend par « intégrité » le fait que les données aient été recueillies, gérées et analysées en toute légitimité, de telle manière que l’intégrité de ces données soit toujours conservée. La protection de la chaîne numérique de responsabilité est d’une absolue nécessité, de crainte que des données précieuses (preuves) ne soient rendues irrecevables devant un tribunal. C’est pourquoi il est vital que les services de police aient des protocoles stricts en place, qui documentent la manière dont les données ont été recueillies, qui les a recueillies, où et comment elles ont été stockées, et qui y a accès.

Tout cela montre qu’il est nécessaire d’avoir en place des procédures normalisées (SOP), comme des journaux numériques ou des signatures électroniques tout au long du flux d’investigation pour que chaque étape de la chaîne numérique de responsabilité puisse être vérifiée.

Disponibilité

On entend par disponibilité le fait d’avoir des systèmes en état de marche qui permettent aux membres de l’équipe avec une autorisation d’avoir accès aux bonnes données quand ils en ont besoin. De nombreux problèmes, comme des pannes de système dues à des coupures de courant, des défaillances de logiciel, des cyberattaques et des logiciels malveillants peuvent rendre la disponibilité impossible. Des mesures préventives comme des systèmes de secours ou des solutions de restauration sont de fait extrêmement importantes.

La transparence est essentielle. Pour rétablir la confiance du public, les citoyens doivent être en mesure de comprendre clairement que l’utilisation de solutions numériques pour résoudre des crimes ne fait que suivre un ensemble de directives strictes et que les services de police sont tenus de respecter les normes éthiques les plus élevées pour garantir que la sécurité de la population est protégée sans atteinte à la vie privée.

Étape nº3 : établir des directives sur la protection de la vie privée

Le livre blanc Police 2025 ssuggère que pour garantir la protection de la vie privée, les solutions et le flux de travail des services de police doivent être :

- objectifs : au niveau des algorithmes et avec l’utilisation de données objectives

- explicables : à de nombreux intervenants

- solides : fiables, sécurisés et confidentiels, avec un être humain dans la boucle

- traçables : pour comprendre la provenance des données et des métadonnées

- transparents : reporting, communication des résultats, vérification

Étape nº4 : établir des partenariats pour l’avenir

S’il est primordial de mettre en place des normes pour garantir la protection des données, les directeurs de services doivent aussi examiner de près leurs flux de travail et évaluer là où se trouvent leurs forces et leurs faiblesses. Une évaluation minutieuse permettra de formuler un plan d’attaque qui prenne en compte les infrastructures existantes et les précédents investissements tout en renforçant les mesures de sécurité relatives aux données.

En tant que leader mondial dans le secteur des solutions d’intelligence numérique, les experts de Cellebrite peuvent aider les services de police à évaluer leurs systèmes en place. Ils peuvent également recommander des solutions soit qui complètent l’infrastructure existante, soit qui établissent les bases solides d’une solution complète future, tout en respectant les normes les plus élevées en matière de protection de la vie privée à la base de tout progrès.

Les plateformes Cellebrite offrent aux directeurs de services de police une solution complète permettant à ceux qui participent au processus d’enquête de recueillir, gérer, examiner et analyser les données de manière forensique, et qui optimise l’efficacité tout en garantissant une protection et une intégrité des données totalement sécurisées.

Certes, les services de police sont à la croisée des chemins, mais il est possible d’aller de l’avant en instaurant des normes qui garantissent la protection de la vie privée tout en adoptant des plateformes, technologies et flux de travail plus efficaces, qui leur permettent de continuer à protéger les populations.

Pour en savoir plus sur la façon dont les solutions de Cellebrite peuvent aider votre organisation à garantir la protection des données, veuillez cliquer ici.

À propos de l’auteur Leeor Ben-Peretz dirige la stratégie et les fonctions de développement commercial. Il cumule plus de 20 ans d’expérience dans le domaine du Forensic, des télécommunications et de la sécurité des logiciels, ayant occupé des postes clés en développement commercial stratégique et gestion des produits dans des entreprises du secteur tels que Aladdin Knowledge Systems (NASDAQ : ALDN), Pelephone Communications, Comverse (NASDAQ : CMVT) et InfoGin.

Au cours de ses 11 années passées chez Cellebrite, Leeor a joué un rôle déterminant dans l’évolution de l’offre de la société, qui est passée d’un produit unique à un large portefeuille de produits, solutions et services innovants. M. Ben-Peretz détient un MBA de l’université hébraïque de Jérusalem et un diplôme de second cycle en commerce et en économie de l’Academic Collège de Tel-Aviv.